Nous observons actuellement une tendance lourde à l’intensification de l’utilisation d’outils collaboratifs en ligne, principalement due au développement fulgurant d’internet ces dernières années, à une hyper-communication et à une hyper-mobilité. Dans cette nouvelle économie de flux, le citoyen actif se doit d’être connecté pour s’informer, échanger, prendre part aux décisions afin d’être intégré et obtenir, en retour, une forme de reconnaissance sociale.

Les principaux outils permettant ces interactions sont actuellement proposés de manière gratuite par quelques multinationales ayant pour but de maximiser leurs profits par un ciblage publicitaire systématique et individualisé, ainsi que par la vente des informations personnelles à des tiers.

Il s’agit du cloud ou en français, l’informatique en nuage.

Cette page, issue d’un article du blog, vise à analyser la problématique et les risques sous-jacents à cette nouvelle situation.

Problématique

Contexte général

Après l’arrivée d’internet au début des années 90, les années 2000 ont vu l’émergence du web 2.0. Le développement des services en cloud à la fin de la première décennie de ce siècle représente une mutation encore plus profonde du secteur, qui accélère la transformation de la société et affecte l’ensemble de nos relations.

Mais qu’est-ce que c’est que le cloud ?

Derrière cette appellation anglo-saxonne un peu mystérieuse, se cachent simplement des serveurs informatiques, connectés à internet et fournissant des services accessibles par le navigateur de tout un chacun[1]. Une des particularités de ce modèle est qu’on ne sait pas forcément où sont localisés ces serveurs, ni les données qui sont échangées. Plus important encore, on ne sait en général pas réellement ce que les entreprises internet font de nos données, si elles les exploitent d’une façon ou d’une autre ou si elles les vendent à des partenaires.

Qui sont les principaux fournisseurs de services en ligne ?

Les services en ligne se généralisent et les fournisseurs qui les diffusent tendent à se concentrer en de gigantesques conglomérats économiques mondialisés, souvent associés à l’acronyme GAFAM (pour Google, Amazon, Facebook, Apple, Microsoft) qui représente les plus imposants du secteur. Ils ne sont cependant pas les seuls ; n’oublions pas Doodle, Airbnb, Booking, Netflix, Spotify, Twitter, Snapchat, Instagram, WeTransfer, et autres Uber…[2] ainsi que les BATX[3], à savoir les GAFAM chinois. Leur modèle économique habituel comporte pour la plupart (avec une intensité variable selon les acteurs) une composante particulièrement lucrative et synonyme de pouvoir : le commerce des données personnelles des internautes, récoltées à des fins de ciblage publicitaire de masse, d’anticipation de tendances de société ou de surveillance généralisée.

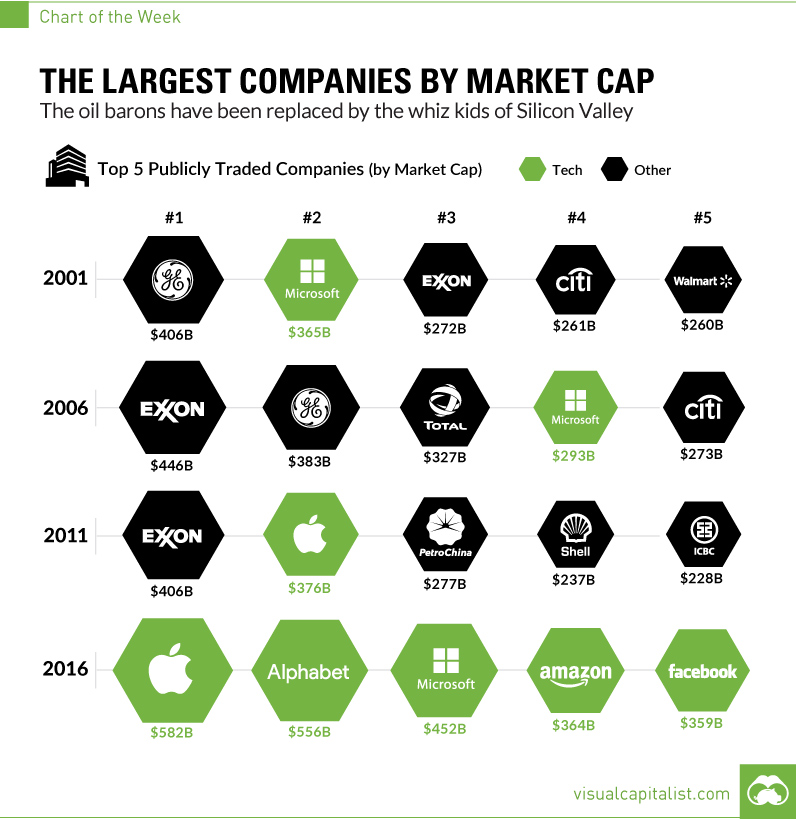

Évolution des 5 plus grosses capitalisations boursières cotées aux USA ces 15 dernières années. Ils s’agit très probablement des 5 plus grosses au monde.

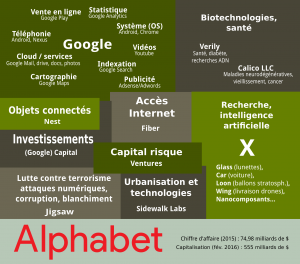

Ce que l’infographie ci-dessus explique, c’est avènement des GAFAM de la Silicon Valley au sommet des puissances économiques mondiales, au détriment des anciens géants pétroliers, bancaires ou commerciaux. Pour information, Alphabet est un conglomérat créé par les fondateurs de Google et spécialisé dans les NBIC (Nanotechnologies, Biotechnologies, Informatique et sciences Cognitives).

Source : Framablog : https://framablog.org/2016/07/06/les-nouveaux-leviathans-ii-surveillance-et-confiance-a/

Effet d’échelle, inadéquation entre coûts, services et revenus

En globalisant leurs services, tous les fournisseurs de services en ligne profitent d’un effet d’échelle gigantesque. Chaque micro montant, individuellement insignifiant, récolté par ces acteurs par la publicité ou par des services payants, se retrouve multiplié par des millions d’individus et de clics ce qui permet aux fournisseurs de récolter des sommes d’argent colossales, en décalage total avec la valeur intrinsèque des services qu’ils fournissent et des coûts engendrés par l’exploitation de ces services. Il n’y a donc pas d’adéquation entre le service fourni, le montant payé pour ce service et le coût réel que ce service engendre pour le fournisseur, d’autant plus qu’il s’agit ici de services dématérialisés (pas de coût de matières). Ceci crée une distorsion du marché ainsi qu’un déficit de transparence et d’éthique dans les pratiques commerciales de ces entreprises vis-à-vis de leurs clients.

Institutionnalisation des fournisseurs : un service public privatisé

La gratuité de certains services en ligne brouille les repères. Ils sont devenus tellement populaires qu’ils en viennent à être considérés comme des services publics. Les médias publics et privés, les entreprises et les services de l’État les utilisent massivement pour animer leurs communautés de clients-citoyens-consommateurs. Ces acteurs de l’économie ainsi que les internautes utilisant ces outils deviennent de véritables agents prescripteurs au service des fournisseurs qui ne déboursent absolument rien en contre-partie de cette publicité gratuite et très efficace.

Des nouveaux services émergent grâce au big data[3], comme une assistance médicale proposée par Google en fonction des symptômes entrés dans le moteur de recherche par l’internaute[5]. Mais ils vont bien plus loin et sont clairement intéressés par l’analyse génétique de masse que leur permet une telle quantité de données individuelles[6]. On prend ainsi conscience de la prise de pouvoir de ces fournisseurs globaux sur des marchés publics ou privés locaux.

Un autre exemple flagrant de cette main-mise du domaine public par ces firmes privées, est le service Safety check de Facebook[7], utilisé notamment lors des attentats de Paris en novembre 2015 et à Bruxelles en mars 2016[8]. Le réseau social privé s’approprie ainsi un rôle historiquement dans les mains de l’État, celui d’agir en tant que coordinateur et communicateur pour la population dans des cas de catastrophes avec de surcroît une forte connotation émotionnelle. La très grande diffusion du service dans la population ainsi que son aspect synchrone le rendent particulièrement efficace en comparaison à ce que pourrait fournir l’État. De manière insidieuse, la population est incitée à accorder sa confiance davantage au réseau social qu’aux services comparativement plus faibles de l’État. Mais qu’en est-il des citoyens qui n’ont pas de compte Facebook ?

En soi, le service représente une réelle innovation, surtout dans ces périodes troublées, mais doit-il être dans les mains d’une multinationale ? D’une part, la gouvernance de ces services et de ces entreprises se révèle opaque et non-démocratique et d’autre part, les institutions publiques perdent petit à petit leur crédit aux yeux des citoyens, ce qui peut entraîner des troubles bien plus profonds dans la société.

Une collaboration opaque entre le public et le privé

On constate donc que les GAFAM prennent des parts de marché dans les services historiquement dans les mains de l’État et ce sans débat démocratique, grâce notamment à la gratuité apparente des services et au périmètre transnational de ces entreprises. Mais d’un autre côté, des États collaborent avec les GAFAM pour avoir accès à la quantité faramineuse de données personnelles récoltée par ces derniers, avant tout pour de la surveillance de masse dans le cadre de la menace terroriste, mais également pour toute autre activité de surveillance qui pourrait avoir un intérêt politique ou géopolitique. Très souvent, et comme le démontre Edward Snowden vis-à-vis de la NSA dans le documentaire CITIZENFOUR[9], les données sont récoltées massivement et de manière indistincte pour un usage ultérieur, inconnu au moment de la récolte.

Toute cette collaboration est bien sûr hautement confidentielle. Le politique est souvent tenu à l’écart, comme la population ou les médias, ce qui empêche tout débat démocratique et favorise les théories du complot. De plus, les administrations qui récoltent ces données le font très souvent en dehors des procédures juridiques habituelles, notamment sans faire appel à un mandat d’un juge pour récolter des données privées d’individus[10].

Attraits, séduction, contrôle des données personnelles

Ces services en ligne sont en général des systèmes simples, séduisants et efficaces. La complexité informatique sous-jacente est habilement cachée et les risques liés à la protection de la sphère privée sont généralement occultés, le but étant que l’utilisateur n’ait surtout pas à s’en soucier ni à se poser des questions légitimes. Par exemple, tout est fait pour que l’utilisateur ne sache pas réellement où se trouvent ses données, si elles sont en local sur son ordinateur ou si elles sont quelque part dans le cloud.

Le client est ainsi volontairement maintenu dans une ignorance partielle, ne sachant pas réellement quelles données sont envoyées sur internet pas plus que le type d’exploitation commerciale ou sécuritaire de ces données. Le fournisseur se positionne en général en tant que spécialiste de la sécurité ne désirant rien d’autre que la satisfaction de son client. Il lui demande naturellement en retour de lui faire pleinement confiance.

Le jeu Pokemon Go est lui aussi symptomatique de ce phénomène. Le modèle d’affaire est toujours le même : le jeu est gratuit avec quelques options payantes à l’intérieur[11] pour permettre au joueur de progresser plus rapidement ou pour personnaliser son environnement, mais le nerf de la guerre demeure le profilage et la récolte de données personnelles[12].

Une communication bien huilée, une légitimation juridique du modèle

Toute la communication est faite pour que l’utilisateur ne se rende même pas compte qu’il puisse y avoir un problème. Pour le savoir, l’utilisateur doit se pencher sur les conditions générales d’utilisation du service, les comprendre et avoir un esprit critique à leur égard. Elles se révèlent cependant rébarbatives, vagues et écrites dans un jargon technico-juridique peu accessible et qu’il faut interpréter[13]. Sous couvert d’une amélioration de « l’expérience utilisateur », le fournisseur du service s’arroge le droit de partager les données personnelles de ses clients à des tiers partenaires, dont les noms sont en général inconnus voire secrets.

Parfois, il est fait mention que les données personnelles peuvent servir à un meilleur ciblage publicitaire, mais cette pratique est exprimée de telle sorte qu’elle représente un réel bénéfice pour l’utilisateur (ex. : l’internaute ne sera plus pollué par de la publicité inadéquate, qui n’est pas censé l’intéresser ; les opérateurs ne lui présenteront que des annonces compatibles avec ses intérêts).

Extrait :

… que les informations des utilisateurs permettent au constructeur de « créer, développer, utiliser, livrer et améliorer nos produits, services, contenus et publicités, et à des fins de prévention des pertes et de lutte contre la fraude »[14].

Réduire les temps de transaction, c’est éviter la réflexion et l’esprit critique

Comme c’est de plus en plus le cas sur internet, ce modèle impose des temps de transaction très courts (quelques clics, entre quelques secondes et cinq minutes), comme l’enregistrement d’un nouveau compte pour un service en ligne ou pour le payement d’achats. Leur utilisation devient souvent frénétique tellement les procédures sont rapides et simplifiées.

Certains services proposent d’ailleurs d’utiliser son compte Facebook ou Google pour s’authentifier, ce qui raccourcit significativement la procédure d’enregistrement et qui permet au passage la récolte d’informations précieuses par ces géants d’internet.

L’objectif de tous ces sites, applications et services est qu’on n’en décolle pas les yeux, que l’on clique, encore et encore… Ils utilisent des techniques assez cheap pour obtenir notre attention, en titillant nos plus bas instincts, et cela nous maintient dans un état constant d’impulsivité [15].

Cela réduit de facto le temps de réflexion et l’esprit critique de l’utilisateur entre le moment de la découverte d’un service en ligne et son utilisation. Les internautes sont donc plus sujets aux comportements compulsifs et moutonniers (group think ou effet de groupe[16]) et évacuent bien plus facilement les questions inconfortables comme leurs réels besoins fonctionnels, l’éthique des fournisseurs de services (comment se financent-ils ?), leur intégrité numérique (la leur et celle des fournisseurs) ou encore l’influence de leurs actions sur la société, cumulées à toutes celles des autres internautes.

Les cages dorées, des écosystèmes fermés

Une grande majorité de ces fournisseurs proposent une palette de services au sein d’un écosystème cohérent et fluide[17] mais duquel il est en général très difficile de sortir. En effet, ces écosystèmes ne sont pas conçus dans une perspective d’interopérabilité et les procédures d’exports des données personnelles en vue d’intégrer un service concurrent sont si ardues qu’elles découragent la plupart des utilisateurs à les suivre.

De plus, le peu d’acteurs majoritaires à la tête du marché crée une situation d’oligopole[18]. Le client déçu par l’un d’entre-eux se retrouve ainsi face à un choix très limité, souvent binaire (Apple ou Google ? Apple ou Microsoft ?). Il va ainsi se forger une opinion et une identité au sein de son propre réseau social (réel) pour expliquer son choix et se convaincre que le concurrent est forcément bien mieux, alors qu’ils se révèlent être finalement très similaires. Le dynamisme apparent de ce marché est une mascarade, tous poursuivent le même but : acquérir du pouvoir par la récolte massive de données personnelles.

Risques induits

Au final, ces acteurs font planer des risques significatifs sur la société. Les risques communs à tous les modèles économiques concernés sont les suivants :

- Renforcement des monopoles ou oligopoles globalisés au détriment de l’économie locale, concentration des profits générés, distorsion de la concurrence, pressions sur les États, appauvrissement de l’offre numérique (une solution hégémonique présente sur le marché empêche toute alternative potentiellement meilleure de venir y prendre quelques parts. Ex. : réseaux sociaux (Facebook), graphisme (Adobe), bureautique (MS Office), courriel (Google)).

- Marchandisation des données personnelles.

- Opacité de fonctionnement (algorithmes de recherche biaisés, gouvernance tenue secrète, conditions générales illisibles).

- Exploitation de l’ensemble des données personnelles, en masse (big data) :

-

-

- Influence des médias.

- Manipulation de l’opinion publique, de la politique et du marché.

- Création artificielle de nouvelles tendances favorables à leurs affaires.

-

-

Voici les principaux modèles économiques considérés avec en regard les risques spécifiques les concernant :

|

Modèles économiques |

Problèmes / risques spécifiques |

|

Services en ligne gratuits |

|

|

Nouveaux services en ligne payant |

|

|

Conquête de secteurs traditionnels |

|

|

Logiciels privatifs en SaaS financés par une souscription |

|

Les nouveaux loups du web

Le documentaire intitulé « Les nouveaux loups du web » se charge de passer en revue tous ces risques de manière documentée et précise.

Solutions

Consultez la page dédiées aux solutions pratiques ! Favorisez l’adoption d’un nuage local, libre, éthique et citoyen !

Références

- Plus d’information sur : https://fr.wikipedia.org/wiki/Cloud_computing

- http://www.econum.fr/gafa/

- https://fr.wikipedia.org/wiki/BATX

- https://fr.wikipedia.org/wiki/Big_data

- http://www.sciencesetavenir.fr/sante/e-sante/20160623.OBS3221/vous-avez-un-symptome-google-vous-propose-un-diagnostic.html

- http://www.numerama.com/magazine/28489-medecine-sante-google-apple-capteurs-genetique.html

- https://www.facebook.com/about/safetycheck/

- https://framablog.org/2016/07/05/les-nouveaux-leviathans-i-histoire-dune-conversion-capitaliste-b/

- https://fr.wikipedia.org/wiki/Citizenfour

- https://fr.wikipedia.org/wiki/PRISM_(programme_de_surveillance)

- http://www.pokemongo.com/fr-fr/iap/

- http://www.phonandroid.com/pokemon-go-aube-scandale-mondial-espionnage.html

- http://www.numerama.com/magazine/33357-windows-10-microsoft-et-vos-donnees-privees-ce-que-vous-devez-savoir.html

- http://www.macg.co/logiciels/2015/07/confidentialite-comment-windows-10-gere-votre-vie-privee-90296

- https://m.usbeketrica.com/article/sur-son-lit-de-mort-personne-ne-se-dit-j-aurais-aime-passer-plus-de-temps-sur-facebook

- https://fr.wikipedia.org/wiki/Pens%C3%A9e_de_groupe

- http://www.technomaide.com/doit-on-sabandonner-a-un-seul-ecosysteme/

- https://fr.wikipedia.org/wiki/Oligopole

![]()

Logiciels Durables / Logiciels Libres et Développement Durable